Windows PCのセキュリティを根底から支える「Secure Boot」が、実は驚くほど簡単にバイパスされ得るという衝撃的な事実が明らかになっています。オペレーティングシステムが完全に起動する前にマルウェアや攻撃からPCを保護するはずのこの重要な機能が、なぜその役割を果たしきれていないのでしょうか。そして、Microsoftがこの問題に対して自動的な解決策を提供しない背景には、ユーザーのPCが「文鎮化」する可能性という、より深刻なリスクが潜んでいると報じられています。本記事では、このWindows Secure Bootの脆弱性のメカニズムと、ユーザーが自身のシステムを守るために講じるべき具体的な対策について深掘りします。

Secure Bootの基本と「破られない」神話の崩壊

Secure Bootは、PCの起動プロセスにおいて、Unified Extensible Firmware Interface(UEFI)上で実行されるすべてのソフトウェアが信頼できるものであることを検証するセキュリティ機能です。これにより、OSが完全にロードされる前に悪意のあるコードが実行されるのを防ぎ、システムをマルウェアから保護します。この機能は、Windows PCではデフォルトで有効になっており、長らくその堅牢性が評価されてきました。

しかし、2022年後半に状況は一変します。「BlackLotus」と呼ばれるUEFIブートキットが市場に出回り、Secure Bootのバイパスが公に可能であることが示されました。それ以前にも研究者によってバイパス方法は特定されていましたが、BlackLotusの登場により、その脅威は現実のものとなったのです。

BlackLotusは、Secure Bootを「クラック」するのではなく、巧妙な手法を用いてその信頼メカニズムを悪用します。具体的には、既知の脆弱性を持つ古いバージョンの正規ブートローダーを利用するのです。Secure Bootはこれらの古いブートローダーをMicrosoftが署名した正当なソフトウェアとして認識するため、脅威として検知せず、結果としてバイパスを許してしまうことになります。

巧妙な「ダウングレード攻撃」のメカニズム

Secure Bootのバイパスは、いわゆる「ダウングレード攻撃」によって行われます。攻撃者は、Windows Boot Managerを、特定のセキュリティ脆弱性を含む古いバージョンにロールバックさせます。この古いバージョンは、Microsoftによって正式に署名されているため、Secure Bootシステムはこれを信頼し、ロードを許可してしまいます。一度古いブートローダーがロードされると、攻撃者は署名されていないドライバーやマルウェアを実行できるようになり、システムの初期段階から完全に制御を奪うことが可能になります。

BlackLotusが利用した最も有名な脆弱性の一つが「Baton Drop」として知られるCVE-2022-21894です。米国国家安全保障局(NSA)によると、この脆弱性を悪用することで、BlackLotusは「ソフトウェア起動の最も初期段階からエンドポイントの制御を奪う」ことができたとされています。この攻撃は、Linuxのブートセキュリティチェーンを破るのではなく、古いブートローダーの欠陥を突くことで、悪意のある一連の動作を引き起こし、エンドポイントのセキュリティを侵害します。

この問題の核心は、脆弱なブートローダーがSecure BootのDBX(失効リスト)に追加されていない点にあります。DBXは、かつては信頼されていたものの、現在は脆弱性が判明しているコードや証明書をブロックするためのリストです。しかし、Baton Dropエクスプロイトで使用されるモジュールや証明書は、このリストに掲載されていないため、更新後もSecure Bootによって依然として信頼され、実行が許可されてしまうのです。

Microsoftが自動パッチを提供しない「苦渋の決断」

なぜMicrosoftは、これほど重大なSecure Boot 脆弱性に対して、自動的なパッチを提供しないのでしょうか。BlackLotusが2022年10月に登場した後、公式のセキュリティアップデートがWindowsユーザーに届いたのは2023年5月でした。しかし、このアップデートもデフォルトでは有効になっておらず、ユーザーが手動で複雑な手順を踏む必要がありました。2026年現在でも、この状況は変わっていません。

Microsoftが自動パッチの提供をためらう最大の理由は、その潜在的なリスクにあります。Secure Bootシステムを自動的に強化するアップデートを適用すると、未知の数のPCが起動不能になる、いわゆる「文鎮化」する可能性があるとされています。また、既存のリカバリメディアやシステムバックアップとの互換性が失われる恐れもあり、ユーザーがシステムを復旧できなくなる事態も想定されます。

Microsoftのサポートドキュメントによると、この脆弱性に対処するには、Windowsレジストリの編集、管理者権限でのPowerShellコマンド実行、影響を受ける証明書の手動でのSecure Boot UEFI Forbidden List(DBX)への追加、そしてファームウェアへのSecure Version Number(SVN)の適用といった、非常に専門的な手順が必要です。一般的なWindowsユーザーがこれらの手順を正確に実行することは極めて困難であり、誤った操作はシステムに深刻なダメージを与える可能性があります。

このような状況から、Microsoftは、ほとんどのユーザーには影響しない可能性のある脆弱性に対して、PCの文鎮化や互換性破壊のリスクを冒してまで自動パッチを適用する価値はないと判断し、その決断をユーザーに委ねていると考えられます。これが、BlackLotusエクスプロイトが知られてから数年が経過した現在でも、Secure Bootが比較的容易にバイパスされ得る主な理由です。

ユーザーが取るべき対策:物理的セキュリティとBitLockerの活用

Secure Bootの脆弱性を悪用するには、通常、Windows PCへの物理的アクセスまたは管理者権限が必要です。このため、実際の攻撃事例は稀であるとされていますが、物理的なアクセスが可能な状況では、攻撃者がブートローダーを脆弱なバージョンにロールバックさせ、エクスプロイトを実行する可能性があります。

このような脅威からシステムとデータを保護するために、ユーザーは以下の対策を講じることが推奨されます。

- ハードウェアの管理と信頼できないデバイスの接続回避:PCへの物理的なアクセスを厳しく管理し、信頼できないUSBドライブやその他のデバイスを接続しないようにしましょう。

- 管理者権限の厳格な管理:オペレーティングシステム内で、必要のないアプリケーションやユーザーにシステム管理者アクセス権を付与しないことが重要です。

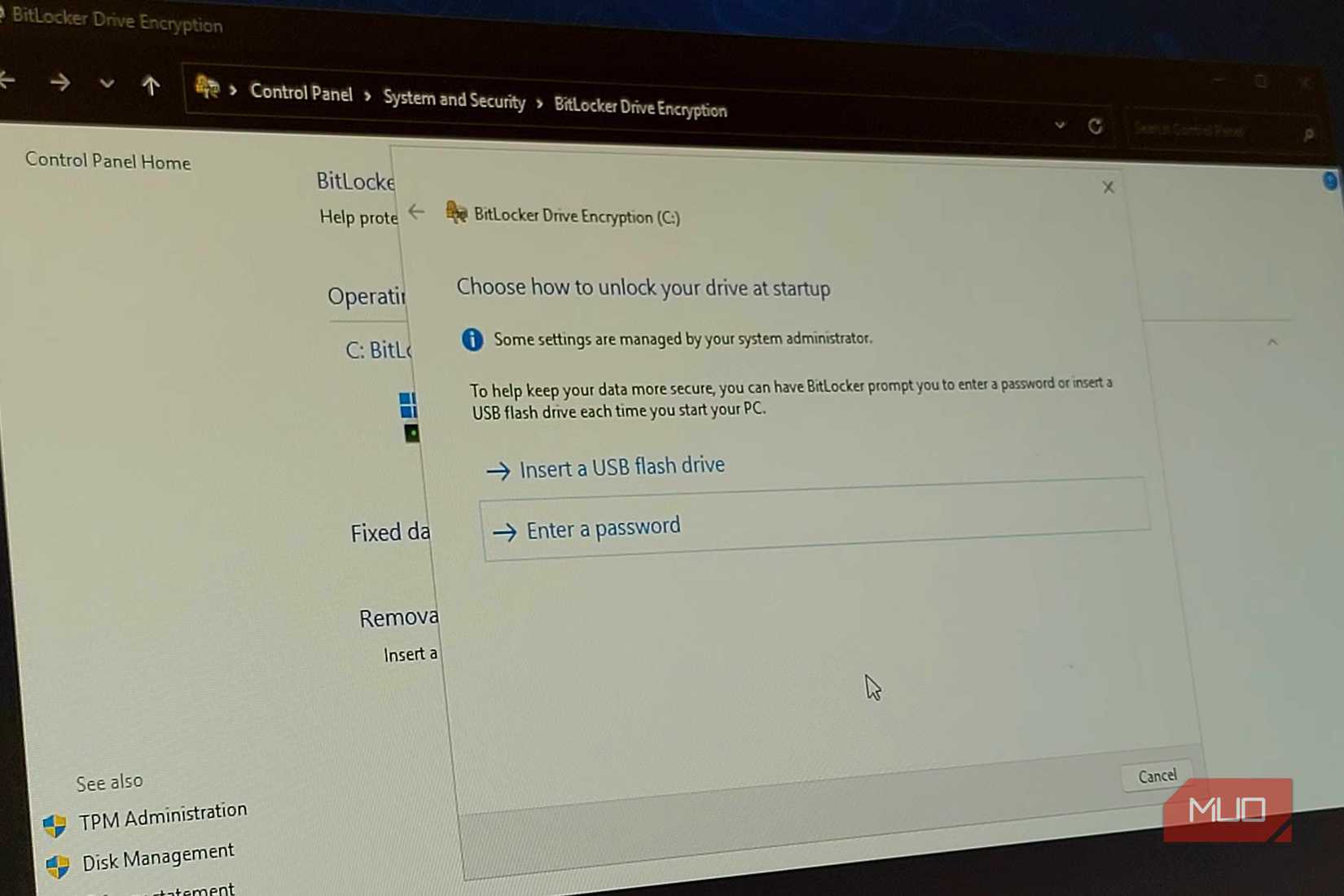

- BitLockerの有効化とPIN設定:Secure Bootがバイパスされた場合でもデータを保護するために、BitLockerを有効にし、起動前PINを設定することを強く推奨します。これにより、OSが起動する前にドライブが暗号化され、不正アクセスからデータを守ることができます。

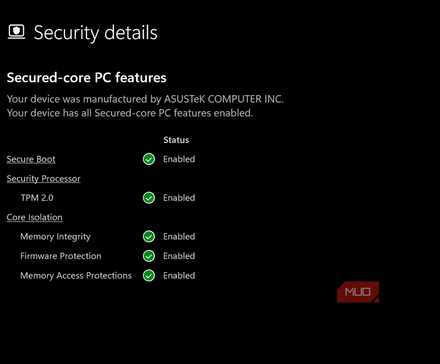

- Secured-core PCの利用:より高度なセキュリティを求める場合は、TPM 2.0チップや対応CPUなどの適切なコンポーネントを備えたSecured-core PCの導入を検討しましょう。これにより、ブートローダーが侵害された場合でもWindowsカーネルを保護することができます。

これらの対策は、特に企業環境や機密情報を扱うユーザーにとって不可欠です。個人ユーザーであっても、PCへの物理的アクセスが容易な環境(例えば、共有スペースでの利用)では、これらの予防措置がデータの安全性を大きく左右します。

こんな人におすすめの対策

Windows Secure Bootの脆弱性対策は、特に以下のようなユーザーに強く推奨されます。

- 機密情報をPCに保存しているビジネスユーザーや専門家:企業秘密や個人情報など、漏洩が許されないデータを扱う場合、BitLockerやSecured-core PCの導入は必須です。

- 共有PCを利用しているユーザー:家族や同僚とPCを共有している場合、物理的アクセスによるリスクが高まるため、BitLockerによるデータ保護が有効です。

- セキュリティ意識の高い個人ユーザー:自身のデジタル資産を最大限に保護したいと考えるユーザーは、上記対策を積極的に検討すべきです。

- 古いWindowsバージョンを使用しているユーザー:最新のセキュリティパッチが適用されにくい環境では、追加のセキュリティ対策がより重要になります。

まとめ:Secure Bootの現状と今後の展望

Windows Secure Bootは、攻撃者がその仕組みを「破る」のではなく、正規の、しかし脆弱性を持つ古いブートローダーの証明書を悪用することで、容易にバイパスされ得るという現実があります。Microsoftがこの問題に対する自動的な修正を提供しないのは、多数のPCが起動不能になるという深刻なリスクを回避するためであり、その決断はユーザーに手動での対策を委ねる形となっています。

この状況下で、ユーザーは自身のPCとデータを守るために、物理的セキュリティの確保、管理者権限の厳格な管理、そしてBitLockerによる暗号化とPIN設定といった予防措置を講じることが極めて重要です。また、可能であればSecured-core PCの導入も検討すべきでしょう。Secure Bootの「神話」が崩れた今、ユーザー一人ひとりがセキュリティ意識を高め、能動的に対策を講じることが、デジタルライフを守るための鍵となります。

情報元:makeuseof.com