北朝鮮のハッカー集団「Konni」が、巧妙なスピアフィッシングと人気メッセージアプリ「KakaoTalk」を悪用し、リモートアクセス型トロイの木馬(RAT)「EndRAT」を拡散していることが明らかになりました。この攻撃は、被害者の信頼関係を悪用してマルウェアを広範囲に拡散させるという、極めて悪質かつ効果的な手口を用いています。単に個人情報や機密情報が窃取されるだけでなく、自身が意図せずマルウェアの拡散者となってしまうリスクもはらんでおり、その手口と対策を理解することは、現代のデジタル社会において不可欠です。

Konni集団の巧妙なスピアフィッシング手口と北朝鮮ハッカーの狙い

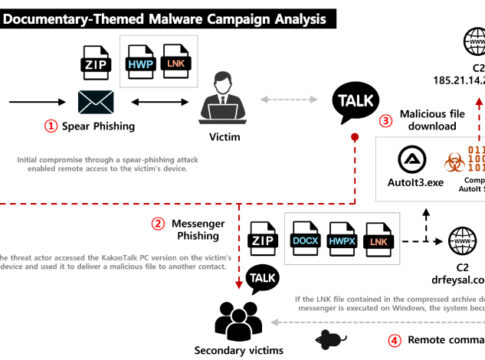

今回の攻撃の出発点となったのは、「北朝鮮の人権講師任命通知」を装ったスピアフィッシングメールです。このメールは、特定のターゲット層を狙い、彼らが関心を持つであろう内容で巧妙に偽装されています。受信者がこの偽装されたメールを開封し、添付されているZIPファイル内のWindowsショートカット(LNK)ファイルを実行すると、マルウェア感染のプロセスが開始されます。

LNKファイルが実行されると、外部のサーバーから次の段階のペイロードがダウンロードされます。このペイロードは、感染したシステムに永続性を確立するためにスケジュールされたタスクを利用し、最終的にEndRATマルウェアを実行します。この間、ユーザーの注意をそらすために、PDFのデコイ文書が表示されるという巧妙な仕掛けも施されています。これにより、被害者は自身がマルウェアに感染したことに気づきにくく、攻撃者は長期間にわたってシステム内に潜伏し、内部文書や機密情報を窃取し続けることが可能になります。

KakaoTalkを悪用したマルウェア拡散のメカニズムと情報窃取

今回の攻撃で特に注目すべきは、Konni集団が被害者のKakaoTalkデスクトップアプリケーションを悪用してマルウェアを拡散する点です。一度システムに侵入した攻撃者は、感染したPCにインストールされているKakaoTalkアプリを乗っ取り、被害者の連絡先リストから特定の人物を選び出して、悪意のあるZIPファイルを送信します。このファイルもまた、「北朝鮮関連コンテンツ」を装ったファイル名で偽装されており、受信者が疑うことなく開封するように誘導されます。

この手口の恐ろしい点は、既存の被害者が意図せずマルウェアの拡散者となってしまうことです。友人や同僚からのメッセージは信頼されやすいため、マルウェアがさらに広範囲に、かつ迅速に拡散する可能性が高まります。Genians Security Center(GSC)の分析によると、このキャンペーンは単なるスピアフィッシングにとどまらず、長期的な永続性、情報窃取、そしてアカウントベースの再配布を組み合わせた多段階攻撃であると評価されています。

Konni集団がメッセージアプリを悪用するのは今回が初めてではありません。2025年11月にも、同集団はKakaoTalkのチャットセッションを悪用して悪意のあるペイロードを被害者の連絡先に送信し、同時に盗み出したGoogle認証情報を使ってAndroidデバイスをリモートワイプする攻撃を行っていたことが確認されています。これは、攻撃者がユーザーの信頼と日常的に使用するコミュニケーションツールをいかに巧妙に悪用するかを示す典型的な事例と言えるでしょう。

EndRATとは?リモートアクセス型トロイの木馬の機能と脅威

今回の攻撃で展開された主要なマルウェアは、AutoItで書かれたリモートアクセス型トロイの木馬(RAT)である「EndRAT」(別名EndClient RAT)です。RATは、攻撃者が感染したコンピューターを遠隔から完全に制御することを可能にする悪質なソフトウェアです。EndRATは、以下のような多様な機能を攻撃者に提供します。

- ファイル管理: 感染システム上のファイルを閲覧、作成、変更、削除、ダウンロード、アップロードする。

- リモートシェルアクセス: コマンドプロンプトやPowerShellを通じて、感染システム上で任意のコマンドを実行する。

- データ転送: 感染システムから機密情報を窃取し、攻撃者のサーバーへ送信する。

- 永続性: システムの再起動後もマルウェアが自動的に実行されるように設定し、長期的なアクセスを維持する。

- キーロギング: ユーザーのキーボード入力を記録し、パスワードや個人情報を盗み出す。

- スクリーンショット: 感染システムの画面をキャプチャし、視覚的な情報を窃取する。

さらに、感染したホストの分析からは、RftRATやRemcos RATといった他のRATのAutoItスクリプトも発見されています。これは、攻撃者が被害者を非常に価値のあるターゲットと見なし、複数のRATファミリーを展開することで、マルウェアの検出や除去に対する耐性を高め、より確実なアクセスと情報窃取を狙っていることを示唆しています。複数のRATを組み合わせることで、一方のマルウェアが検出・除去されても、もう一方のマルウェアが活動を継続し、攻撃者のアクセスを維持できるため、被害者にとってはより深刻な脅威となります。

ユーザーが直面するリスクとサイバー攻撃への備え

Konni集団による今回の攻撃は、個人および組織に深刻なリスクをもたらします。最も直接的なリスクは、内部文書、個人情報、認証情報などの機密情報が窃取されることです。これにより、金銭的被害、プライバシー侵害、企業秘密の漏洩など、多岐にわたる損害が発生する可能性があります。

さらに、自身のKakaoTalkアカウントがマルウェア拡散に悪用されることで、友人、家族、同僚といった信頼関係にある人々を意図せず攻撃に巻き込んでしまうリスクも無視できません。これは、被害者自身の社会的信用を失墜させるだけでなく、被害の連鎖を引き起こし、より広範なコミュニティに影響を及ぼす可能性があります。

この種の攻撃は、特に北朝鮮関連の業務に携わる政府関係者、研究者、ジャーナリスト、外交官などが主要なターゲットとなる傾向がありますが、その手口の巧妙さから一般のビジネスパーソンや個人ユーザーも無関係ではありません。フィッシングメールは日々進化しており、一見して正規のメールと区別がつかないほど精巧に作られているため、誰もが被害者になる可能性があります。

長期的な潜伏と多段階攻撃の性質は、一度感染すると、システムが長期間にわたって攻撃者の監視下に置かれ、継続的な情報窃取やさらなる攻撃の踏み台にされる危険性があることを意味します。このような高度な持続的脅威(APT)は、従来の単一のセキュリティ対策だけでは完全に防ぐことが難しく、多層的な防御と継続的な監視が求められます。

Konniの脅威から身を守るためのセキュリティ対策

Konni集団のような高度なサイバー攻撃から身を守るためには、個人と組織の両方で包括的なセキュリティ対策を講じることが不可欠です。以下に、具体的な対策をまとめます。

- 不審なメールや添付ファイルの開封厳禁: 特に、見慣れない送信元からのメールや、LNKファイル、ZIPファイルなどの実行可能な添付ファイルには最大限の警戒が必要です。内容に少しでも不審な点があれば、開封せずに削除するか、IT部門に報告してください。

- 多要素認証(MFA)の導入: KakaoTalk、Googleアカウント、メールサービスなど、重要なオンラインサービスには必ず多要素認証を設定しましょう。これにより、たとえパスワードが盗まれても、不正アクセスを防ぐことができます。

- セキュリティソフトウェアの導入と更新: 高品質なアンチウイルスソフトやエンドポイントセキュリティソリューションを導入し、常に最新の状態に保つことが重要です。定期的なスキャンも実施しましょう。

- OSとアプリケーションの定期的なアップデート: オペレーティングシステム(Windows、macOSなど)や、KakaoTalkを含むすべてのアプリケーションを常に最新の状態に保ち、既知の脆弱性を解消してください。

- 従業員へのセキュリティ教育: 組織においては、スピアフィッシングの手口、ソーシャルエンジニアリングの危険性、不審な挙動への対処法などについて、従業員への定期的なセキュリティ教育を実施することが極めて重要です。

- 情報源の確認: メールやメッセージの内容が真実かどうか、必ず公式の情報源や信頼できるチャネルを通じて確認する習慣をつけましょう。特に、緊急性を煽るような内容には注意が必要です。

- バックアップの実施: 重要なデータは定期的にバックアップを取り、万が一のマルウェア感染やデータ損失に備えましょう。

今後のサイバーセキュリティ動向と展望

国家レベルのハッカー集団によるサイバー攻撃は、今後もその手口を高度化・巧妙化させていくことが予想されます。AI技術の進化は、より精巧なフィッシングメールの生成や、ゼロデイ脆弱性を悪用した攻撃の増加を招く可能性があります。また、サプライチェーン攻撃や、今回のように信頼関係を悪用したソーシャルエンジニアリングの手法は、今後も主要な攻撃ベクトルとして利用され続けるでしょう。

このような状況において、個人ユーザーは常に最新の脅威情報を把握し、基本的なセキュリティ対策を徹底することが求められます。企業や組織は、技術的な防御策だけでなく、従業員のセキュリティ意識向上、インシデント対応計画の策定、そして脅威インテリジェンスの活用を通じて、包括的なサイバーレジリエンスを構築していく必要があります。サイバーセキュリティは、もはやIT部門だけの問題ではなく、組織全体で取り組むべき経営課題として認識されるべきです。

情報元:The Hacker News