開発環境を狙うサイバー攻撃が巧妙化の一途を辿っています。特に注目すべきは、悪名高いマルウェアキャンペーン「GlassWorm」の新たな展開です。セキュリティ研究者らは、GlassWormがOpen VSXレジストリを悪用し、少なくとも72個の悪意ある拡張機能を通じて開発者を標的にしていると警鐘を鳴らしています。これは、従来の攻撃手法から「著しいエスカレーション」を意味するとされ、開発者コミュニティ全体に深刻な影響を及ぼす可能性があります。

今回の攻撃では、一見無害に見える拡張機能が、後から悪意あるペイロードをダウンロードする「透過的な配信車両」として機能する点が特徴です。信頼を確立した後にマルウェアを忍び込ませるこの手口は、ソフトウェアサプライチェーン攻撃の新たな脅威として浮上しています。

GlassWorm攻撃の巧妙な進化

「無害」から「悪意」へ変貌する拡張機能

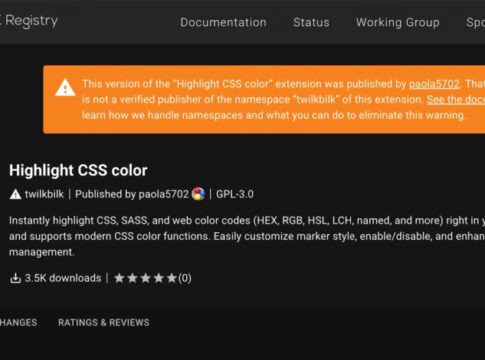

GlassWormキャンペーンの最新版は、その伝播方法において顕著な進化を遂げています。セキュリティ企業Socketの報告によると、攻撃者は`extensionPack`や`extensionDependencies`といった機能を悪用しています。これにより、当初は独立した無害な拡張機能として公開されたものが、後のアップデートでGlassWorm関連の悪意ある拡張機能を「推移的な依存関係」として引き込むことが可能になります。

つまり、ユーザーが信頼してインストールした拡張機能が、後になってサイレントにマルウェアを導入するインストーラーへと変貌するのです。これは、攻撃者がレビュープロセスを回避し、一度市場に受け入れられた後に悪意ある活動を開始できるという、極めて危険なシナリオを生み出します。

標的となった開発者向けツール

Socketは、2026年1月31日以降、少なくとも72の追加の悪意あるOpen VSX拡張機能を発見しました。これらの拡張機能は、開発者が日常的に使用するユーティリティを模倣しています。具体的には、コードの品質をチェックするリンターやフォーマッター、コードランナー、さらにはClade CodeやGoogle AntigravityといったAI搭載コーディングアシスタント向けのツールなどが含まれます。

Open VSXはこれらの悪意ある拡張機能をレジストリから削除する措置を講じていますが、以下のような名称の拡張機能が確認されています。

- angular-studio.ng-angular-extension

- crotoapp.vscode-xml-extension

- gvotcha.claude-code-extension

- mswincx.antigravity-cockpit

- tamokill12.foundry-pdf-extension

- turbobase.sql-turbo-tool

- vce-brendan-studio-eich.js-debuger-vscode

検出回避と耐障害性の強化

GlassWormは、以前からMicrosoft Visual Studio MarketplaceやOpen VSXを繰り返し侵害し、秘密情報の窃取、仮想通貨ウォレットからの資金流出、感染システムをプロキシとして悪用するマルウェアキャンペーンとして知られています。2025年10月にKoi Securityが初めて報告し、npmパッケージでも同様の手口が2025年3月から確認されていました。

最新のGlassWormは、以下の特徴により検出回避と耐障害性を強化しています。

- ロシア語ロケール回避: ロシア語環境のシステムへの感染を避けるチェックを実行。

- Solanaトランザクションの悪用: コマンド&コントロール(C2)サーバーのアドレスをSolanaトランザクションから取得する「デッドドロップリゾルバー」として利用し、耐障害性を向上。

- 高度な難読化とウォレットローテーション: 以前よりも高度な難読化技術を採用し、Solanaウォレットを頻繁に変更することで検出を回避。

広がるサプライチェーン攻撃の脅威

GitHubリポジトリへの不可視コード注入

セキュリティ企業Aikidoは、GlassWormの脅威アクターがオープンソースリポジトリ全体に広がる大規模なキャンペーンに関与していると指摘しています。攻撃者は、不可視のUnicode文字をリポジトリに注入し、ペイロードをエンコードします。このコードは、コードエディタやターミナルでは表示されませんが、デコードされるとトークン、認証情報、秘密情報を窃取するセカンドステージスクリプトを実行します。

2026年3月3日から9日の間に、少なくとも151のGitHubリポジトリがこのキャンペーンの影響を受けたと推定されています。セキュリティ研究者のIlyas Makari氏は、「悪意ある注入は、明らかに疑わしいコミットとして現れるわけではない」と述べ、ドキュメントの修正、バージョンアップ、小規模なリファクタリング、バグ修正など、ターゲットプロジェクトのスタイルに合わせた現実的な変更に紛れ込ませていることを指摘しています。このプロジェクト固有の調整レベルは、攻撃者が大規模言語モデル(LLM)を使用して説得力のあるカバースクリプトを生成している可能性を示唆しています。

npmパッケージにも同様の手口

GitHubリポジトリだけでなく、npmパッケージでも同様の不可視Unicode文字による攻撃が確認されています。具体的には、`@aifabrix/miso-client`と`@iflow-mcp/watercrawl-watercrawl-mcp`という2つのnpmパッケージでこの手法が展開されており、攻撃が複数のプラットフォームで連携して行われていることを示唆しています。

「PhantomRaven」疑惑と研究実験の教訓

この一連の動きと並行して、Endor Labsは2025年11月から2026年2月にかけて、50の使い捨てアカウントを通じて88の新たな悪意あるnpmパッケージがアップロードされたことを発見しました。これらのパッケージは、環境変数、CI/CDトークン、システムメタデータなど、侵害されたマシンから機密情報を窃取する機能を備えていました。

特筆すべきは、Remote Dynamic Dependencies (RDD) の使用です。これは、`package.json`メタデータファイルがカスタムHTTP URLで依存関係を指定するもので、攻撃者がリアルタイムで悪意あるコードを変更したり、検査を回避したりすることを可能にします。

当初、これらのパッケージは「PhantomRaven」キャンペーンの一部と特定されましたが、後にセキュリティ研究者による「正当な実験」であると主張されました。しかし、Endor Labsはこの主張に対し、情報収集の過剰さ、ユーザーへの透明性の欠如、アカウント名とメールアドレスの意図的なローテーションという3つの「危険信号」を挙げ、疑問を呈しました。

2026年3月12日現在、パッケージの所有者は変更を加え、データ収集ペイロードを単純な「Hello, world!」メッセージに置き換えています。Endor Labsは、このコード削除を歓迎しつつも、「パッケージがnpmレジストリ外でホストされているコードに依存する場合、作者は新しいパッケージバージョンを公開することなくペイロードを完全に制御できる」と述べ、URL依存関係がもたらすリスクを改めて強調しました。サーバー上の単一ファイルを変更するだけで、すべての依存パッケージの動作をサイレントに変更または無効にできる危険性があるのです。

開発者と企業が取るべき対策

GlassWormキャンペーンの進化は、開発環境におけるサプライチェーン攻撃の深刻な脅威を浮き彫りにしています。開発者や企業は、以下の対策を講じることでリスクを軽減できるでしょう。

- 拡張機能の厳選: 信頼できるソースからの拡張機能のみを導入し、不審な挙動がないか常に注意を払う。

- 依存関係の監査: プロジェクトの依存関係を定期的に監査し、未知または不審な依存関係がないか確認する。特に、URL依存関係には細心の注意を払う。

- セキュリティツールの活用: サプライチェーンセキュリティツールや静的・動的コード分析ツールを導入し、潜在的な脆弱性や悪意あるコードを検出する。

- 最小権限の原則: 開発環境やCI/CDパイプラインにおいて、必要最小限の権限のみを付与する。

- 従業員への教育: フィッシングやソーシャルエンジニアリングの手口について従業員を教育し、不審なリンクやファイルを不用意に開かないよう徹底する。

今回のGlassWormキャンペーンは、攻撃者が開発者の信頼と開発環境の複雑さを悪用し、巧妙な手口で侵入を試みていることを示しています。サプライチェーン攻撃は今後も進化し続けると予想されるため、開発者や企業は常に最新の脅威情報を把握し、セキュリティ対策を継続的に強化していく必要があります。