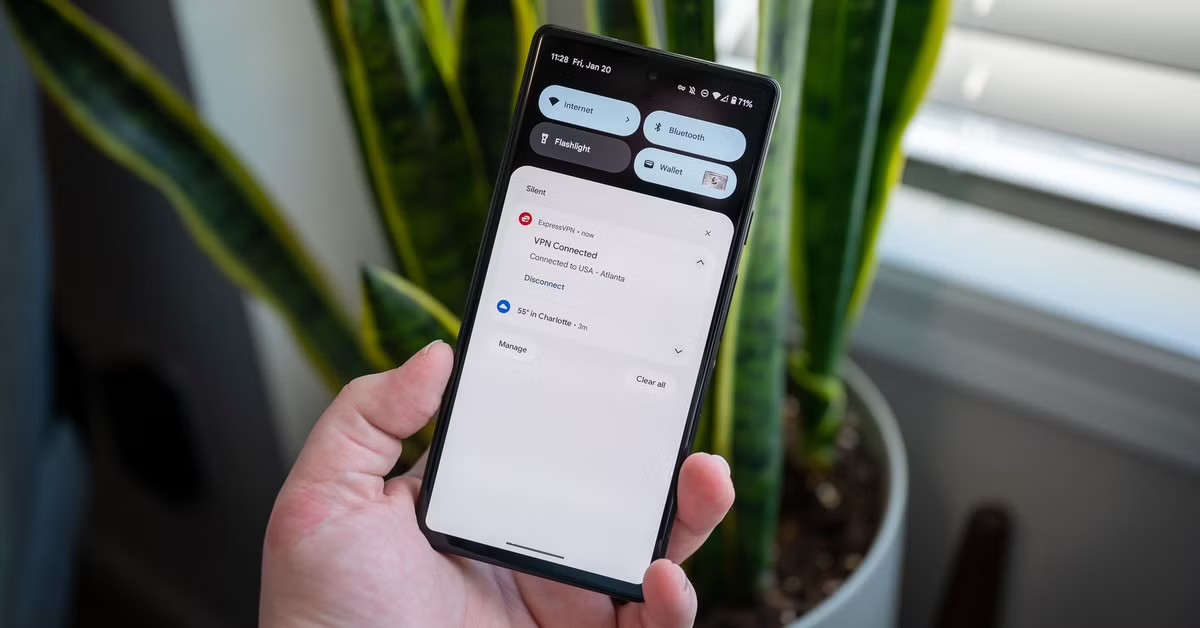

インターネットの検閲や地理的制限を回避するため、多くのユーザーがVPN(仮想プライベートネットワーク)を利用しています。しかし、VPNを使っているにもかかわらず、その利用が検知されてしまうケースが少なくありません。本記事では、なぜVPNの使用がバレるのか、その具体的な仕組みと、プライバシー保護を強化するための対策について詳しく解説します。

VPNが検知される主な理由

VPNはインターネット接続を暗号化し、ユーザーのIPアドレスを隠蔽することでプライバシーを保護するツールですが、その特性上、利用していること自体が外部から判明する場合があります。企業や政府機関は、様々な技術を用いてVPNトラフィックを識別し、ブロックする仕組みを導入しています。ここでは、VPNが検知される主要な原因を深掘りします。

共有IPアドレスによる特定

VPNサービスは、通常、多数のユーザーが同じVPNサーバーを介してインターネットに接続する仕組みを採用しています。これにより、ユーザーの実際のIPアドレスはVPNサーバーのIPアドレスに置き換えられます。しかし、この仕組みがVPN検知の一因となることがあります。

多くのユーザーが同じIPアドレスを共有している場合、そのIPアドレスからのアクセスが通常とは異なるパターンを示すことがあります。例えば、短期間に世界中の異なる地域から同じIPアドレスでアクセスがあったり、異常に大量のトラフィックが集中したりするケースです。ウェブサイト運営者やセキュリティ企業は、このような不審なアクセスパターンを監視し、既知のVPNサーバーのIPアドレスリストを構築しています。これらのリストに登録されたIPアドレスからの接続は、VPNからのアクセスとして識別され、ブロックの対象となるのです。

また、VPNプロバイダーはIPアドレスを定期的に変更しますが、過去にVPNとして使用され、ブロックリストに登録されたIPアドレスが、後に一般ユーザーに割り当てられることもあります。これにより、VPNを使用していないユーザーが誤ってブロックされる「誤検知」が発生する可能性もゼロではありません。このような検知を回避するためには、一部のVPNサービスが提供する「専用IPアドレス」の利用が有効です。専用IPアドレスは、特定のユーザーのみが利用できるため、共有IPアドレスのような不審なパターンとして認識されにくくなります。ただし、専用IPアドレスの利用は追加費用が発生することが一般的です。

ブラウザのプライバシー設定とフィンガープリンティング

VPNがIPアドレスを隠しても、ウェブブラウザ自体がユーザーの情報を漏洩させる可能性があります。ブラウザは、アクセスしているウェブサイトに対して様々な情報(ユーザーエージェント、言語設定、タイムゾーン、インストールされているフォント、プラグインなど)を送信します。これらの情報がVPNサーバーの所在地と矛盾する場合、VPNの使用が疑われる要因となります。

例えば、VPNサーバーがアメリカにあると設定されていても、ブラウザの言語設定が日本語であったり、システムのタイムゾーンが日本時間であったりすると、ウェブサイト側は不一致を検知できます。さらに、Cookie(クッキー)も重要な情報源です。過去にVPNを使用せずに特定のサービスにログインした際のCookieが残っている場合、VPN経由でのログイン時に地域情報が一致しないと、VPNの使用が露見する可能性があります。

より高度な手法として「ブラウザフィンガープリンティング」があります。これは、ブラウザが送信する様々な情報(画面解像度、グラフィックカード情報、インストールされたフォント、ブラウザ拡張機能のリストなど)を組み合わせて、ユーザーのブラウザをほぼ一意に特定する技術です。たとえIPアドレスが隠されていても、この「指紋」によって過去のアクセス履歴と結びつけられ、VPNの使用が判明することがあります。この対策としては、Tor BrowserやBrave Browserのようなプライバシー保護に特化したブラウザの利用や、Privacy Badgerなどの追跡防止拡張機能の導入が有効です。

設定ミスやプロトコルの脆弱性による情報漏洩

VPNの利用中に、ユーザー側の設定ミスや特定のネットワークプロトコルの脆弱性によって、意図せず情報が漏洩するケースも存在します。これらは「リーク」と呼ばれ、VPNの保護を迂回して実際の情報が外部に漏れ出す現象です。

DNSリーク

DNS(Domain Name System)は、ウェブサイトのドメイン名(例:google.com)をIPアドレスに変換する役割を担っています。通常、VPNを使用している場合、DNSクエリもVPNサーバーを介して行われるべきです。しかし、設定が不適切だと、DNSクエリがVPNを迂回してISP(インターネットサービスプロバイダー)のDNSサーバーに直接送信されてしまうことがあります。これを「DNSリーク」と呼びます。

DNSリークが発生すると、ISPはユーザーがどのウェブサイトにアクセスしようとしているかを知ることができ、その情報からユーザーの実際の地理的位置を特定することが可能になります。VPNサービスの中には、DNSリークテストツールを提供しているものもあり、定期的にチェックすることが推奨されます。

WebRTCリーク

WebRTC(Web Real-Time Communication)は、ウェブブラウザ間でリアルタイム通信を可能にする技術で、ビデオチャットやオンラインゲーム、ファイル転送などに広く利用されています。しかし、WebRTCはVPNを迂回して、ユーザーの実際のIPアドレスを外部に公開してしまう可能性があります。これを「WebRTCリーク」と呼びます。

Google Chrome、Firefox、Opera、Microsoft Edgeなどの主要なブラウザは、デフォルトでWebRTCをサポートしており、これがVPN利用時の脆弱性となることがあります。WebRTCリークを防ぐには、ブラウザの設定でWebRTCを無効にするか、WebRTCリーク防止機能を持つVPNサービスやブラウザ拡張機能を利用することが必要です。特定のブラウザをWebRTC無効化専用としてVPNと併用するのも一つの手です。

キルスイッチの不具合

多くの信頼できるVPNサービスは、「キルスイッチ」と呼ばれる機能を搭載しています。これは、VPN接続が何らかの理由で予期せず切断された際に、インターネット接続自体を自動的に遮断することで、ユーザーの実際のIPアドレスが漏洩するのを防ぐための安全機能です。しかし、このキルスイッチが正しく機能しない場合、VPN接続が途切れた瞬間にユーザーの生IPアドレスがインターネットに露出してしまうリスクがあります。VPNサービスを選ぶ際には、キルスイッチの信頼性も重要な評価ポイントとなります。

ユーザーの行動パターンによる推測

技術的な側面だけでなく、ユーザー自身のオンラインでの行動パターンもVPNの使用を露呈させる原因となることがあります。ウェブサイトやサービスは、ユーザーの行動履歴を分析し、不審なパターンを識別することでVPNの利用を推測することが可能です。

- 急激なIPアドレスの変更や物理的に不可能な位置情報: 短時間のうちに、地理的に遠く離れた複数のIPアドレスを頻繁に切り替える行為は、VPNやプロキシの使用を強く示唆します。例えば、数分おきに東京からニューヨーク、ロンドンへとIPアドレスが移動するようなケースです。

- 言語設定と検索パターン: VPNサーバーの所在地と、ユーザーが使用する言語や検索クエリのパターンが一致しない場合も、不審な行動と見なされます。例えば、VPNでフランスに接続しているにもかかわらず、Googleで日本語の検索ばかりしているといった状況です。

- 支払い方法の不一致: 特定の地域限定サービスで、その地域外の支払い方法(クレジットカードなど)を使用しようとすると、VPNの使用が疑われることがあります。一部のサービスでは、許可された地域からの支払いしか受け付けません。

- デバイスの移動履歴: 同じデバイスが、VPNのオン/オフによって異なる地理的場所から頻繁にアクセスしている履歴も、VPNの使用を裏付ける証拠となり得ます。

これらの行動パターンは、単独では決定的な証拠とならないかもしれませんが、複数の要素が組み合わさることで、VPNの利用が非常に高い確度で特定される可能性があります。

VPN検知を回避するための総合的な対策

VPNの使用を隠蔽し、プライバシーを最大限に保護するためには、単一の対策に依存するのではなく、複数のアプローチを組み合わせることが不可欠です。以下に、効果的な対策をまとめます。

- 専用IPアドレスの利用を検討: 共有IPアドレスによる検知リスクを低減するため、可能であれば専用IPアドレスを提供するVPNサービスを選択しましょう。

- プライバシー重視のブラウザと拡張機能の導入: Tor BrowserやBrave Browserのようなプライバシー保護に特化したブラウザを使用し、Privacy Badgerなどの追跡防止拡張機能を活用して、ブラウザフィンガープリンティングのリスクを最小限に抑えます。

- DNSリークとWebRTCリークの確認と対策: VPNサービスの提供するツールで定期的にリークテストを実施し、WebRTCは必要に応じてブラウザで無効化する、またはWebRTC保護機能を持つVPNを選びましょう。

- キルスイッチ機能の確認: VPNサービスが信頼性の高いキルスイッチ機能を提供しているかを確認し、常に有効にしておくことが重要です。

- 行動パターンの一貫性: VPN接続中は、そのサーバーの所在地に合わせた言語設定やタイムゾーンを使用するなど、不審な行動パターンを避けるよう心がけましょう。Cookieの管理も重要です。

- VPNの過信を避ける: VPNはプライバシー保護の強力なツールですが、万能ではありません。特に、政府による厳格な監視下にある地域や、VPNの使用が厳しく制限されているサービスでは、検知されるリスクは常に存在します。

よくある質問

専用IPアドレスは本当に安全?

専用IPアドレスは、共有IPアドレスに比べてVPNの使用が検知されにくいという点で安全性が高いと言えます。特定のユーザーのみが利用するため、多数のユーザーによる不審なアクセスパターンとして認識されるリスクが大幅に減少します。しかし、専用IPアドレスであっても、ブラウザフィンガープリンティングやDNSリーク、WebRTCリーク、あるいはユーザーの行動パターンによってVPNの使用が露呈する可能性は残ります。したがって、専用IPアドレスはあくまで対策の一つであり、他のプライバシー保護策と併用することが重要です。

WebRTCを無効化すると何に影響する?

WebRTCを無効化すると、ブラウザベースのリアルタイム通信機能が利用できなくなります。具体的には、ウェブサイト上で直接行われるビデオ通話(Google Meet、Zoomのウェブ版など)、音声チャット、オンラインゲームのP2P接続、一部のファイル共有サービスなどが機能しなくなる可能性があります。これらのサービスを利用する際には、WebRTCを一時的に有効にするか、別のブラウザを使用するなどの工夫が必要になります。プライバシー保護と利便性のバランスを考慮して設定を調整してください。

キルスイッチはどのように機能する?

キルスイッチは、VPN接続が予期せず切断された場合に、インターネットへのトラフィックを自動的にブロックするセキュリティ機能です。これにより、VPNトンネルがダウンした瞬間に、ユーザーの実際のIPアドレスやオンライン活動がISPやウェブサイトに露出するのを防ぎます。通常、キルスイッチはVPNクライアントソフトウェアに内蔵されており、VPN接続が回復するまでインターネットアクセスを遮断し続けます。これにより、ユーザーはVPNの保護が途切れることなく、安全な状態を維持できます。設定によっては、VPNアプリが起動していない間もインターネット接続をブロックする「常時オン」モードを提供するサービスもあります。

まとめ

VPNはオンラインプライバシーとセキュリティを強化するための重要なツールですが、その利用が完全に匿名性を保証するわけではありません。IPアドレスの共有、ブラウザのプライバシー設定、DNSやWebRTCのリーク、そしてユーザー自身の行動パターンなど、様々な要因によってVPNの使用が検知される可能性があります。これらのリスクを理解し、専用IPアドレスの利用、プライバシー重視のブラウザの選択、リーク対策、キルスイッチの活用といった多層的なアプローチを講じることが、真に効果的なプライバシー保護につながります。インターネット上のプライバシーを取り巻く環境は常に変化しており、最新の脅威と対策に関する情報を継続的に収集し、自身のオンラインセキュリティ戦略を更新していくことが求められます。

情報元:howtogeek.com