多くのユーザーがネットワークのトラブルシューティングや監視にサードパーティ製のツール、特にWiresharkを思い浮かべるかもしれません。しかし、Windows 11には、ほとんど知られていないものの、非常に強力な組み込みのパケットアナライザーが存在します。それが「PktMon(Packet Monitor)」です。このツールは、システムの深層に統合されており、外部ツールのインストールが難しい環境や、迅速な診断が必要な場面で絶大な威力を発揮します。

本記事では、Windows 11に標準搭載されたこの隠れたネットワーク診断ツール「PktMon」の機能、使い方、そしてWiresharkをはじめとする他のツールとの比較を通じて、その真の価値を深掘りします。ネットワークの挙動を詳細に把握し、トラブルシューティングのスキルを向上させたいすべてのWindowsユーザーにとって、必見の情報となるでしょう。

PktMonとは? Windows標準搭載の隠れたネットワーク診断ツール

PktMon(Packet Monitor)は、Windowsに標準で組み込まれているコマンドラインベースのパケットアナライザーです。ウェブサイトの閲覧、アプリケーションの起動、バックグラウンドでの同期など、PC上で発生するあらゆるネットワーク通信の「パケット」をキャプチャし、監視する能力を持っています。これにより、システムが送受信しているデータの中身を詳細に観察し、ネットワーク関連の問題を特定するための強力な手がかりを得ることができます。

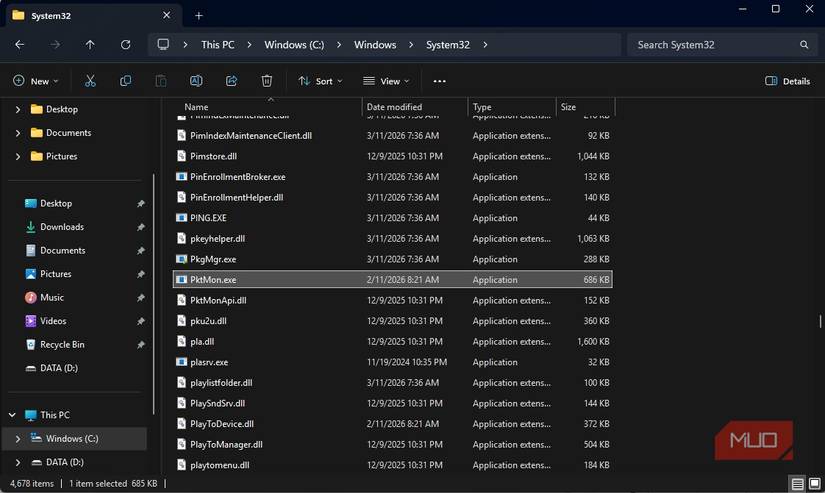

このツールは、Windows Server 2019で初めて導入され、その後Windows 10を経て、現在のWindows 11にも搭載されています。特別なドライバーのインストールや複雑なセットアップウィザードは一切不要で、システムディレクトリC:\Windows\System32\pktmon.exeに直接存在するため、すぐに利用を開始できます。

PktMonは、その手軽さにもかかわらず、非常に堅牢な機能を備えています。一般的なパケットアナライザーと比較すると、以下の表のようにその特性が際立ちます。

| 機能 | PktMon | Wireshark | netsh trace |

|---|---|---|---|

| Windowsに組み込み | はい | いいえ | はい |

| GUI | いいえ | はい | いいえ |

| 出力形式 | ETL / PCAPNG | PCAP / PCAPNG | ETL |

| セットアップの容易さ | 非常に簡単 | 中程度 | 難しい |

| 最適なユースケース | 迅速なキャプチャ | 詳細な分析 | レガシーなトレース |

この比較からもわかるように、PktMonはGUIを持たないものの、Windowsに深く統合されているため、セットアップの手間がほとんどなく、迅速なネットワーク監視やトラブルシューティングに最適です。特に、サードパーティツールのインストールが制限される環境では、その価値は計り知れません。

なぜPktMonは強力なのか? システム深層への統合と低オーバーヘッド

PktMonが単なるコマンドラインツール以上の強力なネットワーク監視ツールである理由は、そのWindowsシステムへの深い統合にあります。PktMonは、Windowsのネットワーキングスタックと直接連携するために、Event Tracing for Windows (ETW) を利用しています。これにより、ほとんどのサードパーティツールよりもシステムに近い位置で動作し、パケットキャプチャ時のオーバーヘッドを大幅に削減できるのです。

この統合の最大の利点は、NpcapやWinPcapのような従来のドライバーを必要とせずに、瞬時にパケットキャプチャを開始できる点です。これは、ソフトウェアのインストールが厳しく制限されているロックダウンされた環境や、仮想環境、Hyper-Vのような特殊な環境で特に重要となります。PktMonは、システムが「見る」そのままのトラフィックをキャプチャするため、アプリケーションが意図的に公開する情報だけでなく、システム内部で発生しているすべての通信を正確に把握できます。

筆者の経験では、PktMonを初めて使用した際、ブラウザを一つ開いているだけの状態でわずか1分間のキャプチャを行ったところ、予想外のバックグラウンド通信が多数検出されました。これは、ユーザーが意識していない間にも、Windowsシステムがどれほどの「おしゃべり」をしているかを明確に示しており、システムの挙動を深く理解する上で非常に役に立ちます。Wi-Fi、イーサネット、仮想アダプターなど、デフォルトで全てのトラフィックをキャプチャするため、最初は情報量に圧倒されるかもしれませんが、適切なフィルタリングを組み合わせることで、必要な情報だけを効率的に抽出することが可能です。

PktMonでネットワークトラフィックをキャプチャする方法

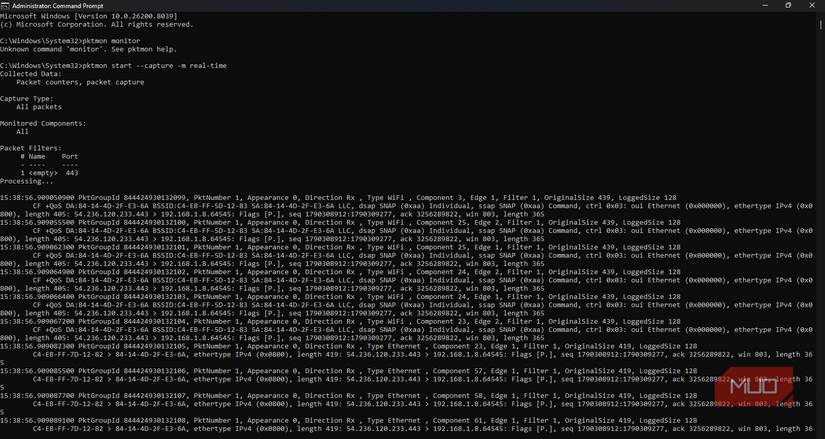

PktMonを使ったネットワーク監視は、いくつかの基本的なコマンドを覚えるだけで、実用的なワークフローを構築できます。まず、システムレベルのアクセスが必要なため、必ず管理者権限でコマンドプロンプトを起動してください。以下に、一般的なキャプチャ手順を示します。

基本的なキャプチャワークフロー

- フィルタの追加: 特定のトラフィックのみをキャプチャしたい場合、フィルタを追加します。例えば、HTTPS(ポート443)のパケットのみを対象にするには、以下のコマンドを実行します。

pktmon filter add -p 443

このステップはスキップすることも可能ですが、大量のデータに埋もれるのを避けるために、ターゲットを絞ったキャプチャが推奨されます。 - キャプチャの開始: 以下のコマンドでパケットキャプチャを開始します。

pktmon start --capture - キャプチャの停止: 必要なトラフィックを収集したら、以下のコマンドでキャプチャを停止します。

pktmon stop

キャプチャされたデータは、現在の作業ディレクトリにPktMon.etlというファイル名で自動的に保存されます。このETLファイルはそのままでは人間が読める形式ではないため、以下のコマンドでプレーンテキスト形式に変換します。

pktmon format PktMon.etl -o output.txt -x

-xフラグは、出力が人間が読める形式であることを保証します。また、WiresharkのようなGUIツールでさらに詳細な分析を行いたい場合は、以下のコマンドでPCAPNG形式に変換することも可能です。

pktmon pcapng PktMon.etl -o output.pcapng

主要なフィルタリングオプション

PktMonには、キャプチャするトラフィックを細かく制御するための便利なフラグが用意されています。これらを活用することで、必要な情報だけを効率的に収集し、トラブルシューティングの精度を高めることができます。

-p: ポート番号でフィルタリング(例:-p 443)-t: プロトコルでフィルタリング(例:-t TCP)-i: アダプターIDでフィルタリング(例:-i 3、アダプターIDはpktmon listで確認)-c: キャプチャするパケット数を制限(例:-c 100)

これらのコマンドプロンプトコマンドは、慣れるとすぐに使いこなせるようになり、ネットワーク診断の強力な武器となるでしょう。

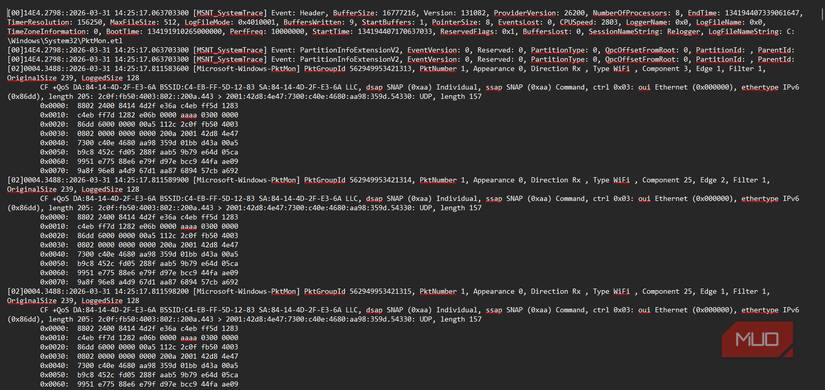

PktMonの出力結果を読み解く:トラブルシューティングへの応用

PktMonでキャプチャした生データは、最初は圧倒されるかもしれませんが、どこに注目すべきかを知っていれば、非常に有用な情報源となります。出力される各エントリには必ずタイムスタンプが含まれており、送受信(Rx/Tx)、IPアドレス、プロトコル、パケットサイズ、TCPフラグなどの情報が記録されています。これらのパターンを読み解くことが、トラブルシューティングの鍵となります。

例えば、特定のアプリケーションが遅いと感じる場合、そのアプリケーションが使用する既知のIPアドレスやポートでフィルタリングを行い、キャプチャを開始します。その後、出力結果を分析し、繰り返し発生するリクエスト、異常な遅延、または予期しないトラフィックパターンがないかを確認します。これにより、アプリケーションがネットワーク上でどのように振る舞っているかを具体的に把握し、問題の原因を絞り込むことができます。

また、PktMonにはリアルタイムモードがあり、パケットヘッダーのライブストリームを表示できます。以下のコマンドで実行します。

pktmon start --capture -m real-time

このモードでは、タイムスタンプ、方向(Rx/Tx)、IPアドレス、TCPフラグなど、接続の挙動を理解するために必要なメタデータがリアルタイムで表示されます。これにより、問題が現在進行形で発生している場合に、その瞬間を捉えて分析することが可能になります。

実践的なフィルタリング例

以下に、具体的な目標に応じたフィルタリングコマンドの組み合わせを示します。

- HTTPSトラフィックのみ:

pktmon filter add -p 443 - 特定のネットワークアダプターのみ:

pktmon filter add -i [アダプターID](アダプターIDはpktmon listで確認) - 特定のIPアドレス宛のトラフィック:

pktmon filter add -d 54.236.120.233 - TCPトラフィックのみ:

pktmon filter add -t TCP - 全てのフィルタをリセット:

pktmon filter remove

これらのフィルタを組み合わせることで、複雑なネットワーク環境から必要な情報だけを抽出し、効率的なトラブルシューティングを実現できます。

PktMonとWireshark、どちらを選ぶべきか?

PktMonとWiresharkは、どちらもパケット分析ツールですが、その特性と得意分野は大きく異なります。どちらを選ぶべきかは、ユーザーの目的と環境によって変わってきます。

PktMonが優れる点

- 速度とシンプルさ: インストール不要で、コマンドラインから迅速にキャプチャを開始・停止できます。一時的なネットワーク監視やクイック診断に最適です。

- システム統合: Windowsの内部に深く統合されているため、オーバーヘッドが少なく、システムが「見る」そのままのトラフィックをキャプチャできます。

- 制限された環境での利用: ソフトウェアのインストールが許可されていない環境や、仮想環境、Hyper-Vのような特殊な環境でも問題なく動作します。

- 自動化とスクリプト: コマンドラインツールであるため、スクリプトに組み込んで自動化された診断や監視を行うのに非常に適しています。

PktMonの限界

- GUIの欠如: グラフィカルなインターフェースがないため、視覚的なパケット分析や、複雑なプロトコルデコードの表示はできません。

- 詳細なプロトコルデコード: Wiresharkのような詳細なプロトコル解析機能は持っていません。特定のプロトコルの内部構造を深く掘り下げて分析するには不向きです。

- 学習曲線: コマンドラインに慣れていないユーザーにとっては、初期の学習コストがかかる可能性があります。

使い分けの提案

PktMonは、ネットワークの基本的な挙動を素早く確認したい場合や、特定のポートやIPアドレスの通信を一時的に監視したい場合に非常に有効です。また、自動化された診断スクリプトの一部として組み込むのにも適しています。一方、Wiresharkは、複雑なプロトコルの詳細な解析、視覚的なパケットフローの確認、広範なフィルタリングオプションを必要とする場合に最適です。両ツールは競合するものではなく、互いに補完し合う関係にあると言えるでしょう。

こんな人におすすめ! PktMonを活用すべきユーザー層

Windows 11の組み込みパケットアナライザーPktMonは、以下のようなユーザーにとって特に価値のあるツールです。

- ネットワークの軽微な問題を迅速に診断したいIT管理者や開発者: サードパーティツールのインストールを待つことなく、即座にネットワークの挙動を確認し、初期診断を行いたい場合に最適です。

- サードパーティツールのインストールが制限されている環境のユーザー: 企業や学校など、セキュリティポリシーによってソフトウェアのインストールが厳しく制限されている環境でも、PktMonは標準機能として利用できます。

- Windowsのシステム内部の挙動に興味がある上級ユーザー: アプリケーションレベルだけでなく、OSがどのようにネットワークとやり取りしているかを深く理解したいユーザーにとって、PktMonは貴重な洞察を提供します。

- スクリプトや自動化でネットワーク監視を行いたいユーザー: コマンドラインベースであるため、PowerShellスクリプトなどに組み込み、定期的なネットワーク診断や異常検知の自動化を実現できます。

- 仮想環境やHyper-Vでネットワーク問題を抱えるユーザー: 従来のツールではトラフィックをクリーンにキャプチャしにくいこれらの環境で、PktMonはその深い統合により安定した動作が期待できます。

これらのユーザー層は、PktMonの持つ「手軽さ」と「システムへの深い統合」という特性を最大限に活かすことができるでしょう。

まとめ:Windows 11の隠れた力でネットワークを掌握する

Windows 11に標準搭載されているPktMonは、その存在を知る人にとっては非常に強力なパケットアナライザーであり、ネットワーク診断ツールです。GUIを持たないため一見すると地味に思えるかもしれませんが、ETWとの深い統合による低オーバーヘッド、ドライバー不要での即時利用、そして制限された環境での利用可能性といった多くの利点を持っています。

Wiresharkのような高機能なGUIツールが詳細なプロトコル解析に優れる一方で、PktMonは迅速な状況把握、基本的なトラブルシューティング、そして自動化された監視においてその真価を発揮します。この隠れたツールを使いこなすことで、Windowsユーザーは自身のPCのネットワーク挙動をより深く理解し、これまで以上に効率的に問題を解決できるようになるでしょう。ぜひ、管理者権限のコマンドプロンプトからpktmonコマンドを試してみてください。新たな発見があるはずです。

情報元:makeuseof.com